Respuesta integrada y automatizada para los riesgos de seguridad

Elimine las vulnerabilidades rápidamente automatizando las tareas manuales para acelerar el análisis, la planificación y la ejecución de la corrección.

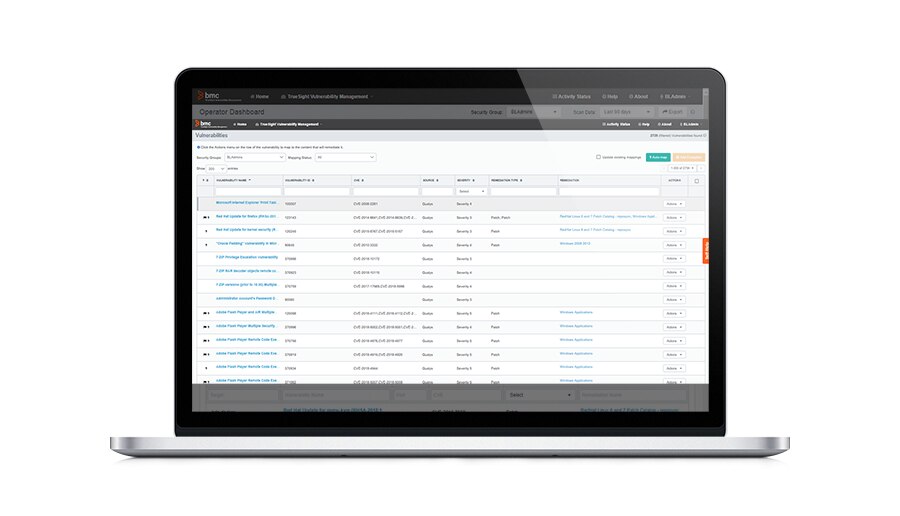

- Proporcione una “lista de tareas pendientes” destinadas a afrontar riesgos teniendo en cuenta criterios de política y el impacto comercial

- Automatice el laborioso proceso de correlación entre vulnerabilidades identificadas y medidas correctivas necesarias

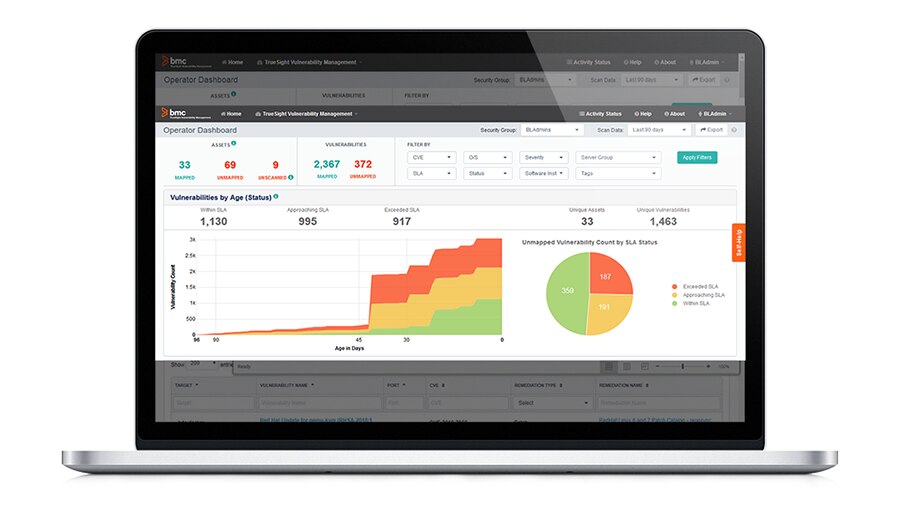

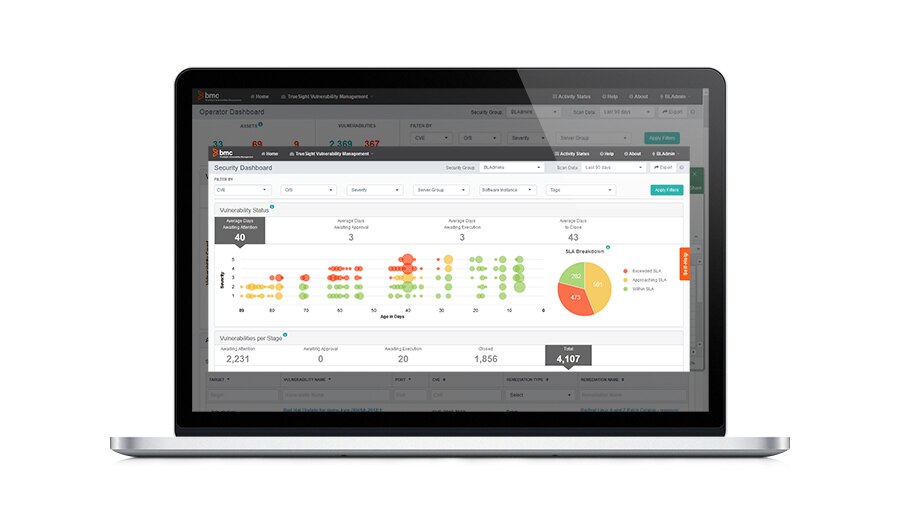

- Comprender el contexto empresarial de las vulnerabilidades para que pueda especificar los plazos, las vulnerabilidades y los servidores para la aplicación de los parches según los SLA de prioridad y corrección

- Vea el estado del trabajo en curso para poder concentrarse en vulnerabilidades sin duplicar esfuerzos

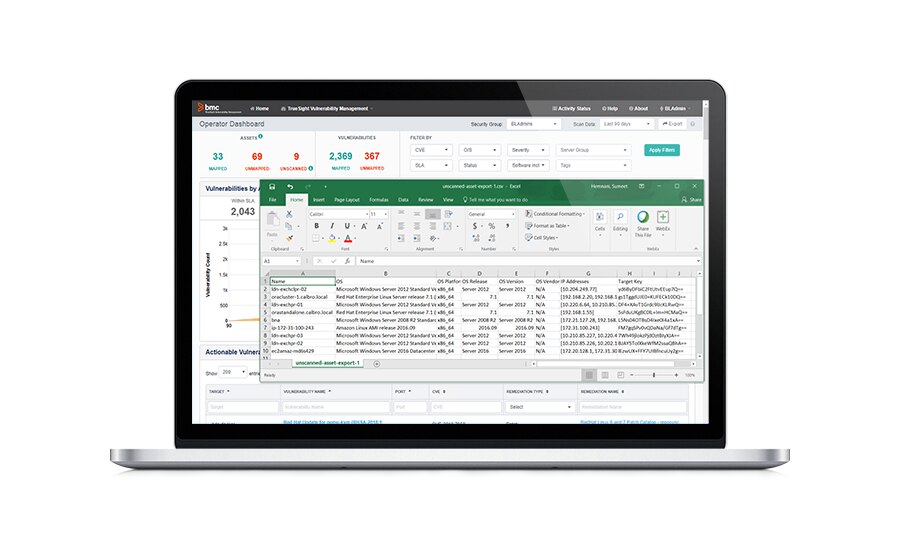

- Elimine puntos de acceso de vulnerabilidades desconocidos mediante el reconocimiento de los puntos débiles posibilitado por la integración con BMC Helix Discovery

- Administre toda la empresa con una misma herramienta, mediante la integración en productos de gestión de sistemas como TrueSight Automation for Servers, TrueSight Automation for Networks y Microsoft SCCM